México, 20 Mar (Notimex).- Evitar abrir enlaces sospechosos, utilizar la aplicaciones oficiales de Instagram, nunca ingresar credenciales de inicio de sesión de la cuenta para la autenticación en servicios y aplicaciones de terceros, son vitales para no ser víctima de secuestradores de cuentas de la red social, advirtió Kaspersky Lab.

En un comunicado, la firma de seguridad cibernética destacó que un influencer en Instagram podría convertirse en presa de ladrones que buscan aprovecharse de la visibilidad de las cuentas más populares para una nueva estafa.

Explicó que este ataque se trata de un esquema de phishing que secuestra los perfiles de las personas con un alto número de seguidores en Instagram, luego de enviarles una falsa notificación de violación de derechos de autor.

Si hace clic en él, el usuario termina en una página de phishing convincente, donde además de incluir el enlace para que el usuario pueda “Apelar”, muestra una imagen sobre la protección de los derechos de autor.

Para hacer que la estafa parezca aún más legítima, ofrecen una larga “Lista de opciones de idioma” que no funciona, ya que al seleccionar cualquier idioma, la página siempre permanece en inglés.

Apenas el usuario hace clic en el enlace se le invita a ingresar sus credenciales de Instagram y se le pide "verificar mi dirección de correo electrónico", para después solicitra la contraseña de su cuenta de e-mail y dirigirlo a un sitio web de Instagram real, truco simple que otorga credibilidad adicional a la estafa, explicó.

Dijo que una vez que los datos de los usuarios son enviados a los atacantes, estos pueden asumir el perfil de Instagram y modificar la información necesaria para recuperarla.

De igual forma, si también compartió las credenciales de su e-mail, podrán tomar control de su correo electrónico. Desde allí, los cibercriminales pueden exigir un rescate por las cuentas o comenzar a propagar spam, así como todo tipo de contenido malicioso usando las cuentas robadas.

En un comunicado, la firma de seguridad cibernética destacó que un influencer en Instagram podría convertirse en presa de ladrones que buscan aprovecharse de la visibilidad de las cuentas más populares para una nueva estafa.

Explicó que este ataque se trata de un esquema de phishing que secuestra los perfiles de las personas con un alto número de seguidores en Instagram, luego de enviarles una falsa notificación de violación de derechos de autor.

De esta forma "su cuenta se eliminará permanentemente por infracción de derechos de autor", afirma la notificación por correo electrónico que parece muy oficial, y que cuenta con el encabezado y el logotipo habitual de Instagram, y la dirección de correo electrónico de quien envía es muy parecida a la legítima: en la mayoría de los casos es mail@theinstagram.team o info@theinstagram.team.La firma detalló que el correo electrónico informa que el dueño del perfil de Instagram tiene sólo 24 horas, en algunas versiones 48 horas, para apelar mediante el botón de "Registrar una queja".

Si hace clic en él, el usuario termina en una página de phishing convincente, donde además de incluir el enlace para que el usuario pueda “Apelar”, muestra una imagen sobre la protección de los derechos de autor.

Para hacer que la estafa parezca aún más legítima, ofrecen una larga “Lista de opciones de idioma” que no funciona, ya que al seleccionar cualquier idioma, la página siempre permanece en inglés.

Apenas el usuario hace clic en el enlace se le invita a ingresar sus credenciales de Instagram y se le pide "verificar mi dirección de correo electrónico", para después solicitra la contraseña de su cuenta de e-mail y dirigirlo a un sitio web de Instagram real, truco simple que otorga credibilidad adicional a la estafa, explicó.

Dijo que una vez que los datos de los usuarios son enviados a los atacantes, estos pueden asumir el perfil de Instagram y modificar la información necesaria para recuperarla.

De igual forma, si también compartió las credenciales de su e-mail, podrán tomar control de su correo electrónico. Desde allí, los cibercriminales pueden exigir un rescate por las cuentas o comenzar a propagar spam, así como todo tipo de contenido malicioso usando las cuentas robadas.

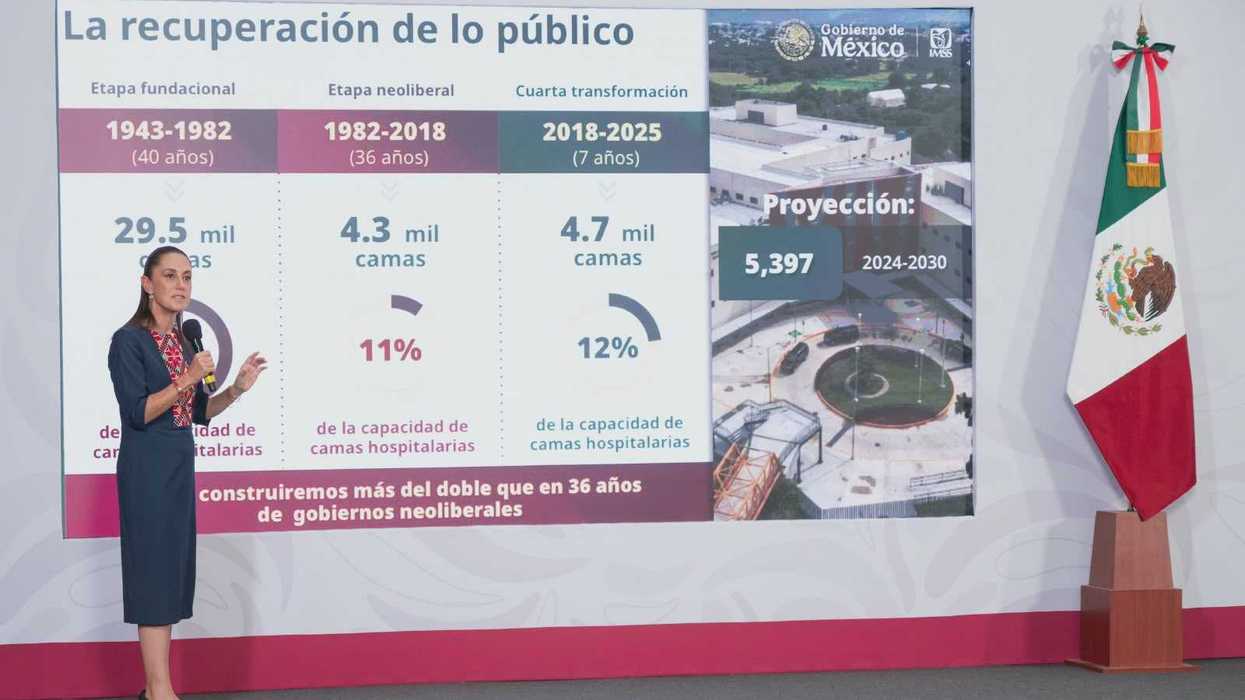

El IMSS registró 22 millones 724 mil 680 trabajadores afiliados en marzo de 2026, el mayor número en la historia del país.

El IMSS registró 22 millones 724 mil 680 trabajadores afiliados en marzo de 2026, el mayor número en la historia del país.  El IMSS registró 22 millones 724 mil 680 trabajadores afiliados en marzo de 2026, el mayor número en la historia del país.

El IMSS registró 22 millones 724 mil 680 trabajadores afiliados en marzo de 2026, el mayor número en la historia del país.